アイキャッチの画像はイメージ素材です。 image photo by envato elements (all rights reserved)

この記事は、本編【MM2H体験】の関連記事です。馬国の「おすすめ情報」まとめ記事はこちらです。

個人にも起こりうる脅威なので、MM2H情報としました。

ランサムウェア攻撃とは

被害者のデータを暗号化するマルウェアの一種のことで、感染すると、ファイルやネットワークへのアクセスを復元するために、攻撃者から「身代金」つまり金銭が要求されます。通常、身代金の支払いが行われると、被害者は暗号化解除キーを受け取り、ファイルへのアクセスを復元できます。身代金の支払いが行われないと、脅威アクターは、データリークサイト(DLS)にデータを公開したり、ファイルへのアクセスを永久にブロックします。

ランサムウェアは、政府セクター、教育セクター、金融セクター、医療セクターなどの広範なセクターを標的にした最も有名なマルウェアタイプのひとつになっており、毎年、世界中で数百万ドルが強奪されています。

筆者はITの専門技術者では無いですが、大学を出てすぐに日本電気のPCを購入して、ずっとPCとともに生きて来ました。

企業の役職員を引退した今は、もう大きな組織の責任者になるのはリスクが高すぎる時代になったと思っています。

このランサムウェアだけでも、基本的に標的にされたら最後、なす術はないと感じます。

どんなに高額で高機能の対応ツールを導入しても、おそらく半年で役にたたなくなります。それほど悪意のあるプログラマー達の進化が早いですから。

逆に言えば、サイバー攻撃から企業を守る仕事は、これ以降、建設業界のゼネコンや機械産業の製鉄会社のような基幹産業になって行くはずです。

ここに登場する専門家企業は全部海外です。日本は大丈夫でしょうか?

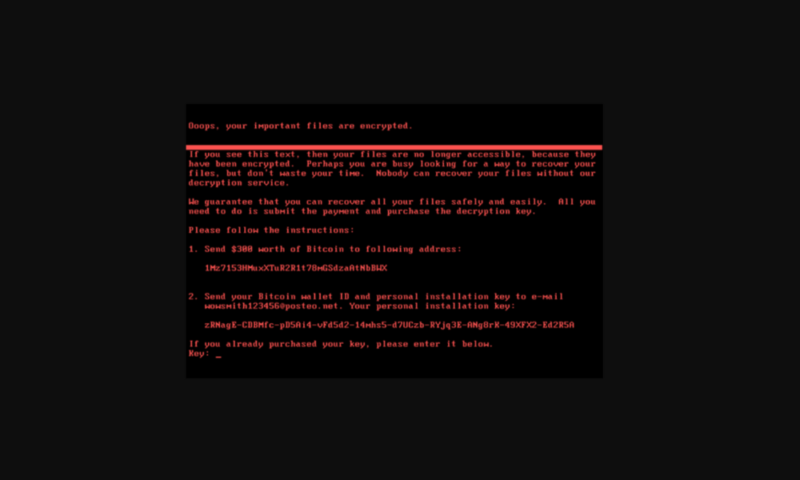

写真は、CrowdStrike社がサンプルとして紹介しているランサムウェアの身代金要求メッセージです。生成AIには流せない文章なので、日本語訳は筆者が個人的に行いました。金額は伏せてあります。

おおーっと残念!貴方の大切なファイル群は暗号化されてしまいました。

このテキストを受け取ったなら、貴方が所有していたファイル群は既に暗号化されてしまって、アクセスできなくなっています。何とかデータを復元しようとあれこれ試しているでしょうが、それは時間の無駄というものです。我々の暗号解読サービス以外に、あなたのデータをとり戻す手立ては無いのです。

しかし、我々は、貴方がデータを簡単かつ安全に取り戻すことを保証します。ただ、お金を払って暗号解読の鍵を受け取ればよいのです。それだけです。

- 以下のアドレスに $XXX 相当のビットコインを払い込んでください。(次の行に30バイト程度の暗号通貨の取引のためのアドレスの記載)

- 次に、貴方のビットコインのウオレットのIDと秘密鍵を以下のメールアドレスに送ってください(文中にメルアドが記載されている)

暗号解読の鍵を購入済みであれば、次のプロンプト位置に鍵番号を打ち込んでください

プロンプト:

企業が次々と被害に遭っている

恐ろしく長い記事でしたので、一部割愛してあります。

Reality of ransomware attacks

Monday, 29 Jul 2024 The Star online

一般的に企業はランサムウェア攻撃に対して「支払わない」という方針を掲げているにもかかわらず、大半の企業が大規模な混乱に直面しており、支払も余儀なくされている。

サイバーセキュリティ企業コヒーシティが委託した調査によると、2023年にランサムウェア攻撃を受けた企業の大多数がサイバー犯罪者に支払いを行ったことが明らかになった。マレーシアでは76%、シンガポールでは64%の企業が支払いを実施したという。(findings from a study commissioned by cybersecurity firm Cohesity)

コヒーシティについて記事の最後に参照情報を載せてあります。

「データセキュリティ調査研究」によると、504人のIT決定者を対象にした調査の結果、マレーシアの77%、シンガポールの65%の企業が過去6か月間に何らかの形でランサムウェア攻撃の被害に遭っている。

巨額の身代金が払われている

支払われた身代金の額はかなりものだ。マレーシアの企業の54%(シンガポールでは47%)がデータ回復のために10万ドルから49万9999ドルを支払い、マレーシアの27%(シンガポールでは36%)の企業は50万ドル以上を支払ったという。

マレーシアの回答者の74%が、このような被害を想定した場合、ビジネス活動を復旧させるために100万ドル以上支払う意志があると回答し、22%は500万ドル以上の支払いもいとわないとした。シンガポールでは59%が100万ドル以上の支払いに応じる意志があるとし、16%は500万ドル以上支払う意志があると回答した。

これらの企業の大多数(マレーシア97%、シンガポール91%)は、業界内のサイバー脅威が増加しており、2024年残りの期間でさらに悪化すると予想している。

コヒーシティのグローバルサイバー耐性ストラテジスト、ジェームス・ブレイク氏は、ビジネスの継続性を脅かす破壊的なサイバー攻撃を受けている状況に憂慮している。(Cohesity global cyber resilience strategist James Blake)

「しかし、組織はサイバー耐性を高めることでこの現実に立ち向かうことができる。サイバー攻撃や従来のビジネス継続シナリオに迅速に対応し回復する能力を強化するために、現代的なデータセキュリティ、対応、回復能力を採用することが重要である」

犯罪者に立ち向かえない理由

ブレイク氏には、「もはや、サイバー攻撃が発生することは珍しくない」とした上で、企業が「支払いしない」方針を断念する主な理由として、被害に晒された企業が自力でデータの現状復帰やビジネスプロセスの復元ができない場合、あるいは、自社のサイバー攻撃への耐性(サイバー耐性)を過大評価していた場合であると強調した。

サイバー耐性の維持は重大な課題であり、企業はランサムウェア攻撃のような脅威の急速な進化に対処しなければならない。

97%の回答者がビジネスへの影響を最小限に抑えるための最適な回復時間目標(RTO)は1日以内であると述べている。(97% of respondents stating that their targeted optimum recovery time objectives (RTO) to minimize business impact are within a day.)

サイバーセキュリティ事件が発生した場合、24時間以内にデータを回復しビジネスプロセスを復元できると回答した企業はマレーシアの企業のわずか1%(シンガポールでは5%)だった。

専門機関の調査では、脆弱な認証情報(ログイン時のパスワード管理)が主要な攻撃目標であるとされていて、この点、全企業の43%しか多要素認証を導入していない。

多要素認証とは、ログインのためのパスワードをひとつだけではなく、2つ以上設定した上で、ランダムなパスワード生成機能を利用して第三者がログインを突破するリスクを排除する認証方式。

目標があっても準備が無い

企業が掲げるサイバーセキュリティの目標と実際の準備の間にはギャップがある。掲げる目標と実戦略の不一致があると、迅速な回復を優先するため、サイバー犯罪者への支払いを余儀なくさせてしまう。

調査では、マレーシアの33%、シンガポールの42%の回答者が自社のサイバー脅威への対応能力に「自信を持っていない」ことも明らかになった。

ソフォスの「The State Of Ransomware 2024」報告書によれば、ランサムウェアの被害から回復するための費用は、過去1年間で50%上昇し、平均で273万ドルに達している。(In cybersecurity firm Sophos’ The State Of Ransomware 2024 report, it points out that the cost to recover from ransomware incidents has risen by 50% globally over the last year)

ソフォスについては、記事の最後に参照情報を載せてあります。この手の専門業界については日本企業が登場しませんね。大丈夫でしょうか?

ソフォスのグローバルフィールドチーフテクノロジーオフィサーであるチェスター・ウィズニュースキー氏は、「我々のActive Adversary報告書は、企業が直面するサイバー被害の原因の多くが、サイバーセキュリティ対応の基本的な準備さえ実施していないことだと繰り返し示している。最新の報告書でも、脆弱な認証情報が攻撃の主な原因であるとされているが、企業の43%が多要素認証を有効にしていない」と述べた。

(Chester Wisniewski, Sophos director and global field chief technology officer)

(中略)

専門職が不足している

世界的なアンチウイルスの提供元である、カスペルスキー社の南東アジア担当ゼネラルマネージャー、ヨー・シアンチョン氏は、「マレーシアはサイバーセキュリティ専門家が不足しており、2025年までに推奨される人数は27,000人である」と述べた。(Yeo Siang Tiong, Kaspersky general manager for South-East Asia)

カスペルスキーについても、この記事の最後に参照情報を載せてあります。

「私たちの調査でも、48%の企業が資格を持つサイバーセキュリティ専門家を見つけるのに6か月以上かかっていると回答しており、マレーシアのビジネスはサイバー攻撃の増加に対抗するためにサイバーセキュリティの強化が急務である」と付け加えた。

コヒーシティのブレイク氏は、サイバーセキュリティ戦略を策定する際に、最低限の基準を満たすだけでは不十分だと強調する。(Cohesity global cyber resilience strategist James Blake)

「実際にサイバー耐性が試される局面では交渉の余地がなく、攻撃者の動機が非常に高く、攻撃面が広範であるため、保護対策だけに依存するのは非現実的である。サイバー攻撃やデータ漏洩はビジネスの継続性に深刻な影響を及ぼし、収益、企業の評判、顧客の信頼に影響を与える。この現実はITやセキュリティリーダーだけでなく、ビジネスリーダーも深刻に受け止めるべきである」

原文:“Successful cyberattacks and data breaches severely impact business continuity, including revenue, companies’ reputations, and customer trust. This reality should keep business leaders, not just IT and security leaders, awake at night.”

参考 企業情報

ソフォス( Sophos )

ソフォス (英語:Sophos) は、コンピュータセキュリティのソフトウェアおよびハードウェアを開発・提供するベンダーである。通信エンドポイント、暗号化、ネットワークセキュリティ、電子メールセキュリティ、モバイルセキュリティ、統合脅威管理製品を提供する。主に法人向けにセキュリティを提供することに注力している。

ソフォスラボ (SophosLabs) は、同社の脅威解析センターのグローバルネットワークである。オックスフォード、アーメダバード、バンクーバー、シドニー、ブダペストに配置され、脅威解析者が24時間365日体制で、ウイルスや迷惑メールの解析、悪意あるプログラムをホストしているWebサイト調査など行っている。解析されたマルウェアの解析情報や悪意あるプログラムをホストしているサイトやフィッシングなど悪質なサイトの URL は、すぐに、クラウド上のデータベースで共有され、Sophos Live Protection を利用しているユーザーの環境で、あやしい動作をするプログラムなどを見つけると瞬時にチェックし、最新の脅威から保護できる。また、ソフォスラボは 1 年毎に最新の脅威傾向をソフォスセキュリティ脅威レポートとして公開している。

出典:Wikipedia 「ソフォス」

カスペルスキー

カスペルスキー(ロシア語: Лаборато́рия Каспе́рского、アルファベット:Kaspersky Lab)は、ロシア連邦の首都モスクワに拠点を置くコンピュータセキュリティ会社。ユージン・カスペルスキーとナターリア・カスペルスキーが1997年に設立した。正式な社名は“ZAO” (ЗАО) を冠する名称 (ЗАО «Лаборато́рия Каспе́рского») で、これはロシアで非公開株式会社 (Закрытое Акционерное Общество) を意味する。

2005年から2010年にかけて海外進出を果たし、約200の国と地域で事業を展開、約4億人の利用者がいるとされ、2020年の年間売上高は7億400万ドルであった。イギリス、フランス、ドイツ、オランダ、ポーランド、ルーマニア、日本、中国、韓国、アメリカに支社を置いている。2004年3月に子会社である株式会社カスペルスキー(登記社名は「株式会社Kaspersky Labs Japan」 )を東京都千代田区に設立。

出典:Wikipedia 「カスペルスキー」

コヒーシティ

Cohesityは、カリフォルニア州サンノゼに本社を置くアメリカのプライベート企業であり、インドおよびアイルランドにも拠点を持つ情報技術企業である。同社は、IT専門家が複数のシステムやクラウドプロバイダーにわたってデータのバックアップ、管理、洞察の取得を可能にするソフトウェアを開発している。製品には、ランサムウェア対策機能、Disaster Recovery-as-a-Service(DRaaS)、およびSaaS管理機能も含まれている。

Cohesityは、データ管理の統合および簡素化を実現するソフトウェアを開発している。同ソフトウェアはデータセキュリティにも重点を置き、企業データのバックアップ機能を提供している。

英語版 Wikipedia “Cohesity”

最後まで参照いただき、ありがとうございます。

この記事は、本編【MM2H体験】の関連記事です。馬国の「おすすめ情報」まとめ記事はこちらです。